一些企事业单位出于工作和安全的需要,希望可以允许局域网内的电脑终端访问互联网,但是不允许发送数据到外网。这个需求从理论上来说其实是矛盾的,以Web访问为例,当我们去访问一个网页的时候,用的是HTTP的GET指令,大概的格式是这样的:

GET /path/to/resource HTTP/1.1

Host: www.example.com

User-Agent: MyCustomUserAgent/1.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Connection: keep-alive

浏览器告诉网站服务器这些信息:需要访问的URL地址、域名、浏览器种类、压缩类型、连接类型等。这个头部的大小在RFC的定义中是2K字节,这是明文的HTTP方式。如果是HTTPS方式,还需要证书交换,上传的数据大约8K字节。换句话说,即使只是浏览网站,每一次访问也需要8K的上传数据。所以说,只允许访问但是不允许任何外发数据,这个需求是自相矛盾的,不能得到真正的实现。

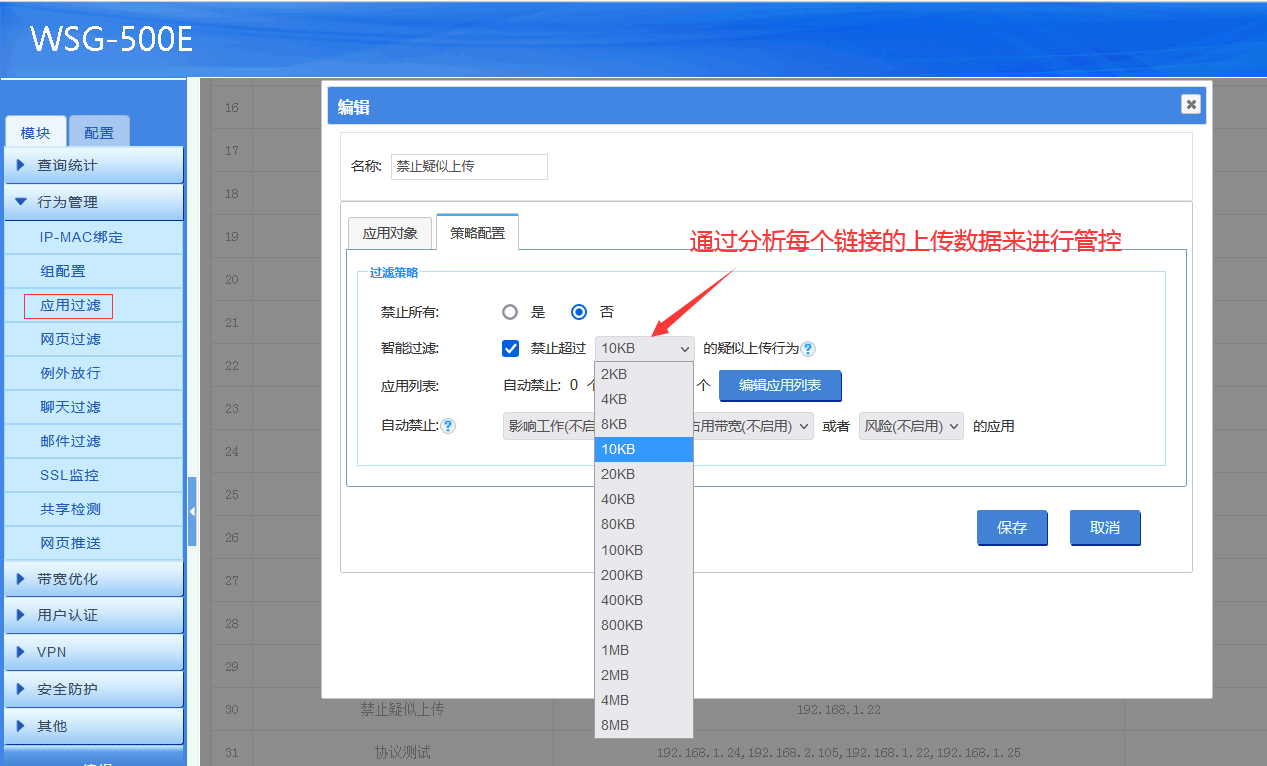

虽然严格的完全只访问不上传是做不到的,但是我们可以通过限定上传数据的大小来实现这个功能需求。如下图:

WSG上网行为管理的“应用过滤”有一项“智能过滤”的功能,可以设置每个连接的最大允许的上传数据。基于上面的分析,我们把这个值设置为“10KB”即可不影响正常的网站访问,而且不能上传超过10KB的信息。

启用该选项后,WSG会自动统计每个连接中的上传数据大小,一旦上传数据超过限定的阈值,就会判定为”疑似上传行为“而加以禁止。利用该选项有如下好处:

对所有的应用协议都可以生效。

不在应用特征库中的上传行为也可以禁止。

https网站中的上传也一样可以设别和屏蔽。

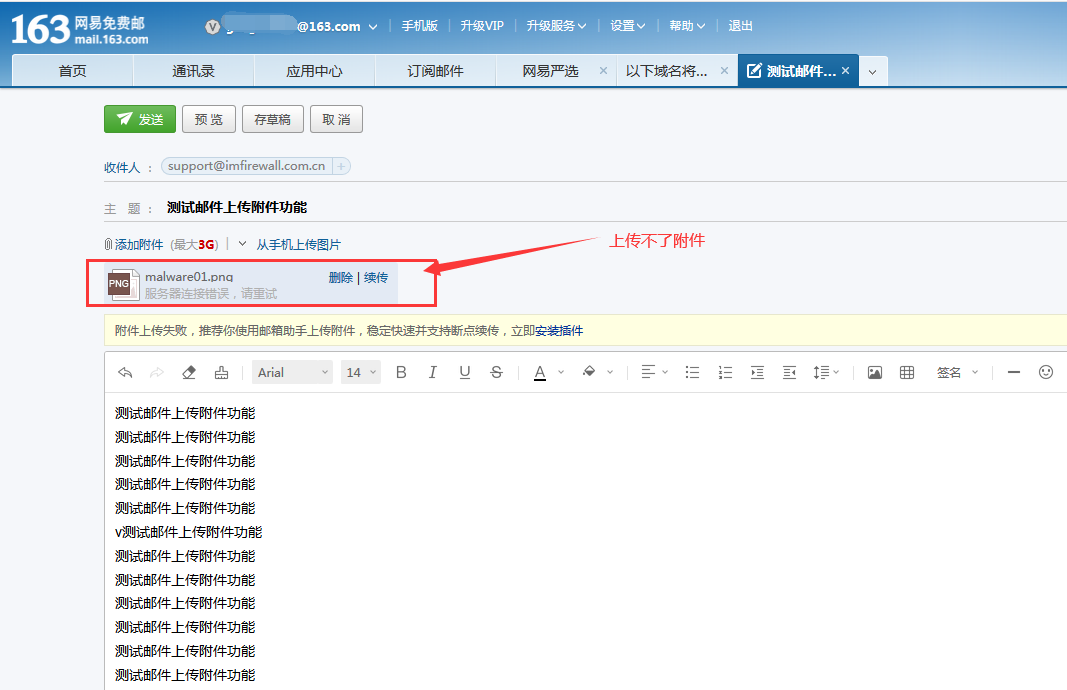

如下图,https的网页邮件中的上传附件可以被识别和禁止掉。

论坛发帖的附件一样可以禁止掉。

不但是Web上传,对于各类客户端APP,比QQ传文件、微信传文件中的上传行为也一样可以禁止。

在WSG的实时流量图中,点击总带宽的数字进去,就可以看到每个终端的实时连接和实时封堵。实时封堵里面显示了连接被禁止的原因、对应的模块和策略。如下图中所示,可以看到“疑似上传文件”的禁止记录。

这样就实现了“只允许下载和访问但是不允许上传”的功能需求,满足了企事业单位的安全需要。需要注意的一点是:为了避免分片传输,尽量不要把疑似上传的阈值设置的过大(500K以内为宜)。