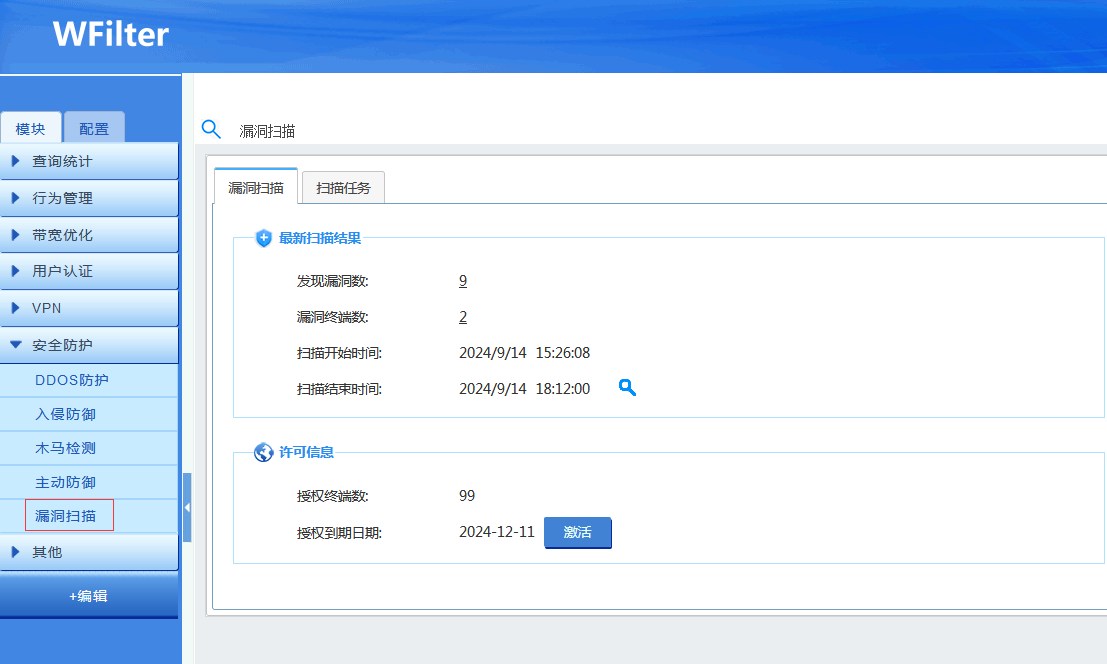

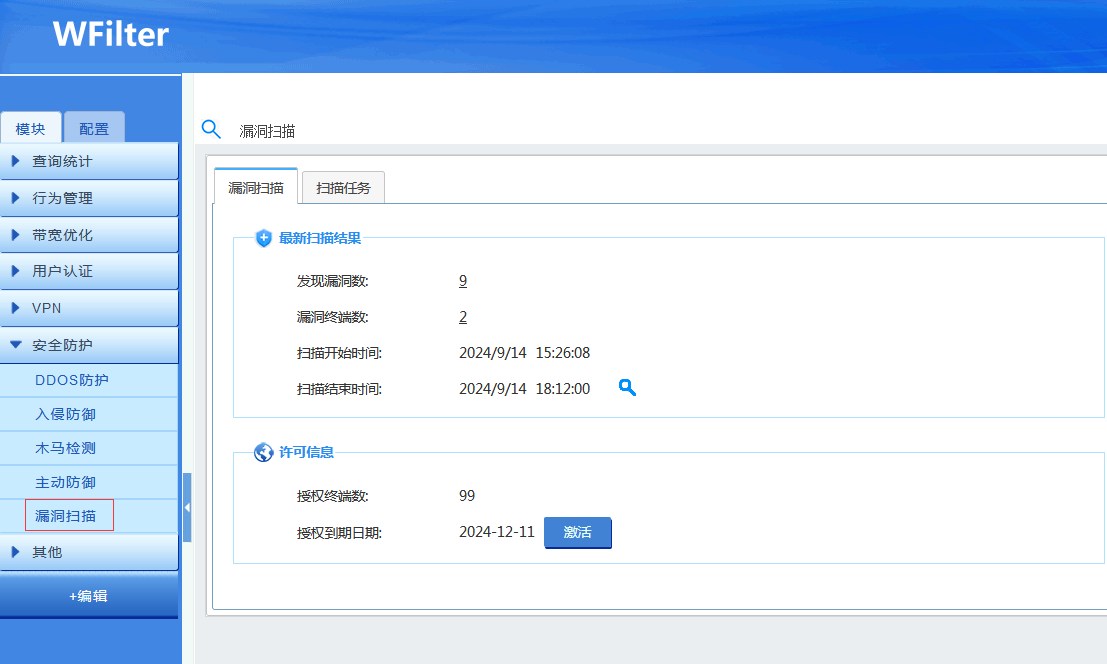

对局域网进行漏洞扫描,可以提前发现内网的安全漏洞,比如弱密码、系统漏洞、未授权访问等问题;及时修复这些问题,可以有效地避免黑客攻击等安全事件的发生,保护企业或组织的信息资产安全。在本例中,我将结合WSG上网行为管理的“漏洞扫描”功能,介绍如何对局域网电脑进行漏洞扫描,以及相应的整改操作。

1. 添加扫描任务

在“漏洞扫描”模块中新增扫描任务,输入扫描的目标网段,指定任务运行的时间,保存配置。

对局域网进行漏洞扫描,可以提前发现内网的安全漏洞,比如弱密码、系统漏洞、未授权访问等问题;及时修复这些问题,可以有效地避免黑客攻击等安全事件的发生,保护企业或组织的信息资产安全。在本例中,我将结合WSG上网行为管理的“漏洞扫描”功能,介绍如何对局域网电脑进行漏洞扫描,以及相应的整改操作。

在“漏洞扫描”模块中新增扫描任务,输入扫描的目标网段,指定任务运行的时间,保存配置。

电脑一旦被安装了挖矿程序,会带来很多危害:占用大量的电力和运算资源、拖慢机器、感染局域网内的其他终端......所以,挖矿行为目前是被各级部门明令禁止的,一旦被上级部门检测到有挖矿行为,很可能会被阻止互联网接入直至整改完成。当接到上级部门通告时,作为网管人员需要怎样去处置解决这个问题呢?

被上级部门检测到,一般存在如下三种情况:

访问了矿池或者虚拟货币服务器的目标IP

访问了“挖矿”域名(HTTP/HTTPS)

查询了“挖矿”域名(DNS)

上级部门通知局域网内存在僵尸木马要求网络进行整改,作为网管人员需要怎样去处置解决这个问题呢?首先,上级部门只能检测到局域网总出口的IP地址,并不能识别终端的IP地址。当网内的终端数量比较多时,每台电脑做病毒查杀的工作量太大了,网管人员会很头疼这个问题。

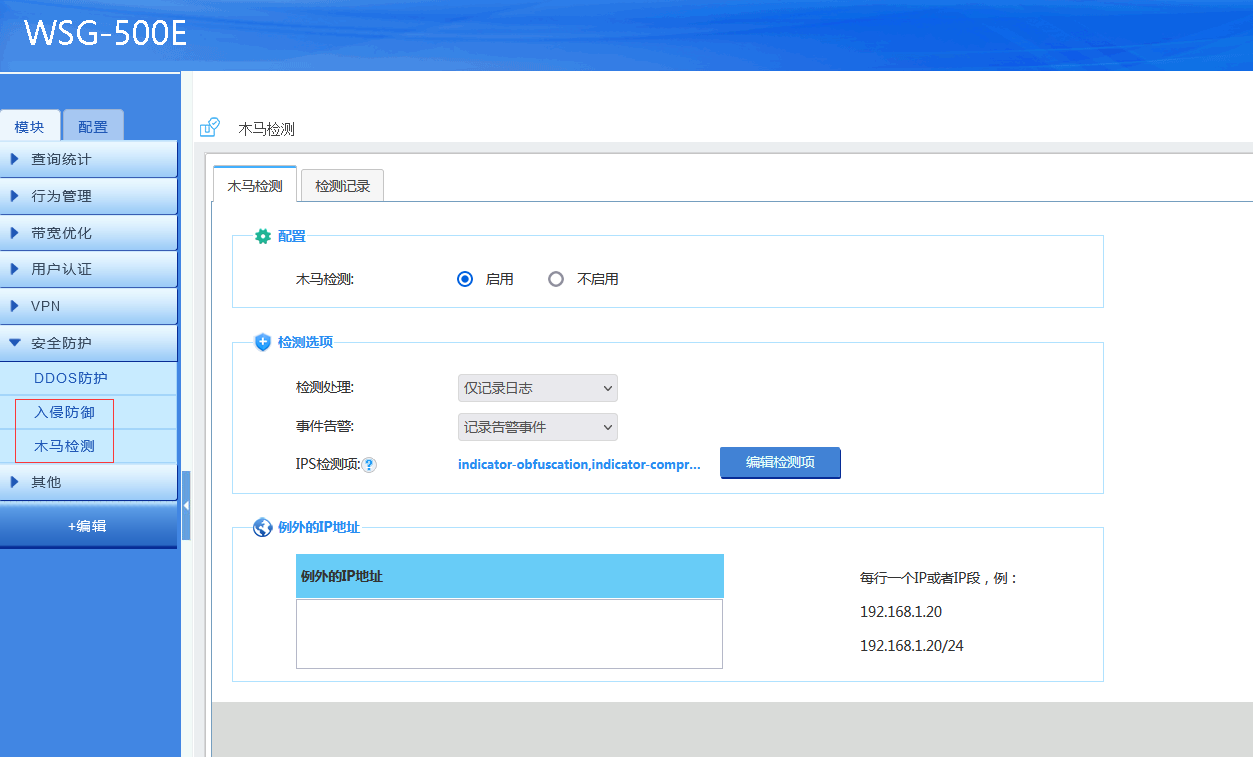

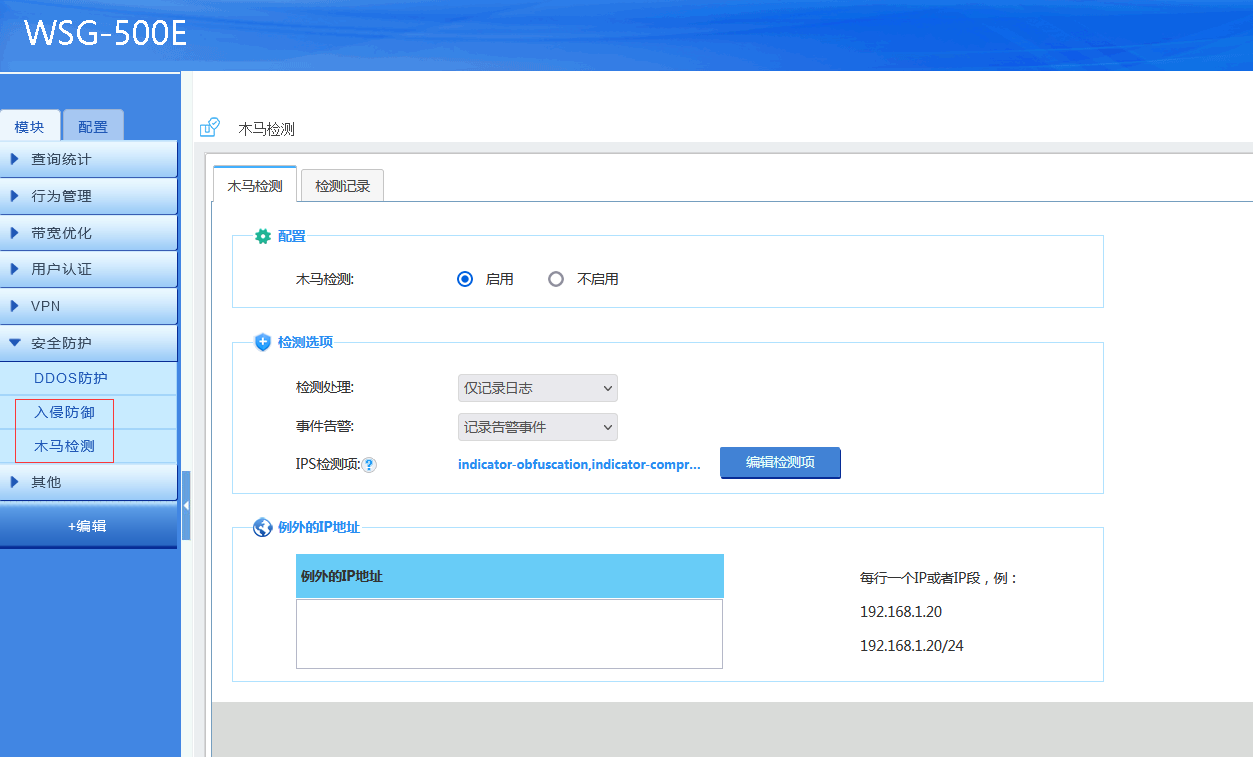

比较合理的方案是在局域网内部署一台入侵检测系统,通过对网络数据包进行分析检测,从而发现问题主机。在本文中,我将以“WSG上网行为管理”为例,来介绍如何进行内网的木马检测。

WSG上网行为管理中内置了“入侵防御”和“木马检测”这两个安全防护模块,这两个模块的检测原理都是入侵检测snort。如下图:

局域网内电脑中了木马病毒,会有带来下述坏处:

感染内网其他电脑。

大量攻击数据的存在,使得网络缓慢,被攻击的电脑运行缓慢。

发现内网电脑中毒后,一般都会采取重新安装系统,或者全盘杀毒的方式。但是如果电脑比较多就让人很头疼了。首先要追踪查找到感染了木马病毒的电脑,然后才可以进行病毒查杀。有些杀毒软件或者防火墙可以检测到内网的攻击源,本文中,我将介绍如何用WSG上网行为管理的“木马检测”功能来进行检测。WSG上网行为管理中内置了“入侵防御”和“木马检测”这两个安全防护模块,如下图:

局域网内如果有电脑感染了木马病毒,是一件让人很头疼的事情。对成百上千台电脑一台一台的进行查杀,简直就和大海捞针一样,需要耗费大量的时间和人力。所以很多网管人员面对上级部门发来的整改函一筹莫展,大部分情况下最终只能一台一台的杀毒整理。

从技术原理上来说,上级部门是在网络上层部署了入侵检测系统,对网络流量进行分析,从中识别出木马病毒的特征;由于出口处做了网络地址转换,上级部门只能检测到公网IP,而无法知道实际中毒的电脑。所以,你只需要在本地局域网中部署了入侵检测,就可以检测到本地的中毒电脑的IP地址和MAC地址。然后就可以直接对电脑进行查杀了。

如下图,在WSG上网行为管理的“安全防护”-“入侵防御”中,点击“IPS检测项”,就可以看到入侵防御的各个选项。

勒索软件对企业数据有着毁灭性的破坏力,而且企业中了勒索病毒后,如果没有相关的数据备份,要么承担损失,要么只能支付赎金。因此勒索软件的种类和扩散逐年递增,防御勒索软件工作成为了企业数据安全防护工作中的众矢之的。

勒索软件的传播途径和工作原理主要有两种:

1). 通过攻击windows服务器漏洞入侵到企业内网,然后再进行大面积的攻击感染。

2). 通过邮件、网站挂马、文件等方式,先感染个人电脑,然后攻击整个局域网。